安全服務

企業日益意識到潛在網絡攻擊所帶來的威脅,而該等攻擊的手段愈加高明、隱秘、複雜。有見及此,大、中、小型機構均著手部署防禦層、機制及解決方案,以防止網絡威脅的發生。他們採用防火牆、網絡入侵偵測系統(IDS)、網絡入侵防禦系統(IPS)及其他系統構成抵禦惡意操作的防線。在這些技術設備之上,我們可以增加人力層——所謂的「藍隊」,在此基礎架構上進行配置、維護及操作。然而問題是:儘管這種防禦適用於各種交互及流程,但在某些情況下非常複雜,並且主要僅在發生不利及壓力事件時進行測試。

我們如何才能確保您的防禦措施行之有效?您如何知道您的內部安全團隊及安全營運中心(SOC)是否真的已準備好偵測及應對特定攻擊?

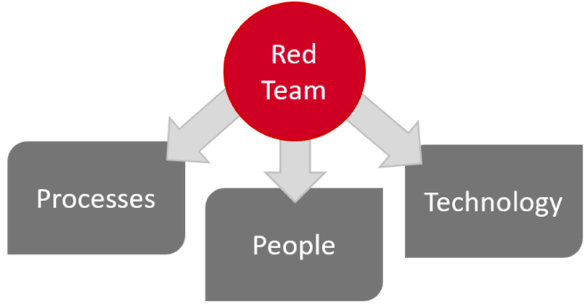

我們的紅隊評估從對抗的角度解決問題,並採用有別於一般安全評估的方法,主要依靠明確的策略、技術及程序(TTP),這對於成功模擬現實威脅或對手至關重要。

我們的服務由高質素的安全專家、高級滲透測試人員及來自不同背景、具備各種技能的道德黑客提供,他們均擁有豐富的攻防經驗,致力實現同一個目標:您的安全。

此階段將制定紅隊的行動方針。在進行任何活動之前,需要評估客戶的現時需求及將採取行動的範圍。在此階段,必須確定諸如期限、法律界限及禁止行為等限制。上述各項可以「任務規則」文件的形式訂明。

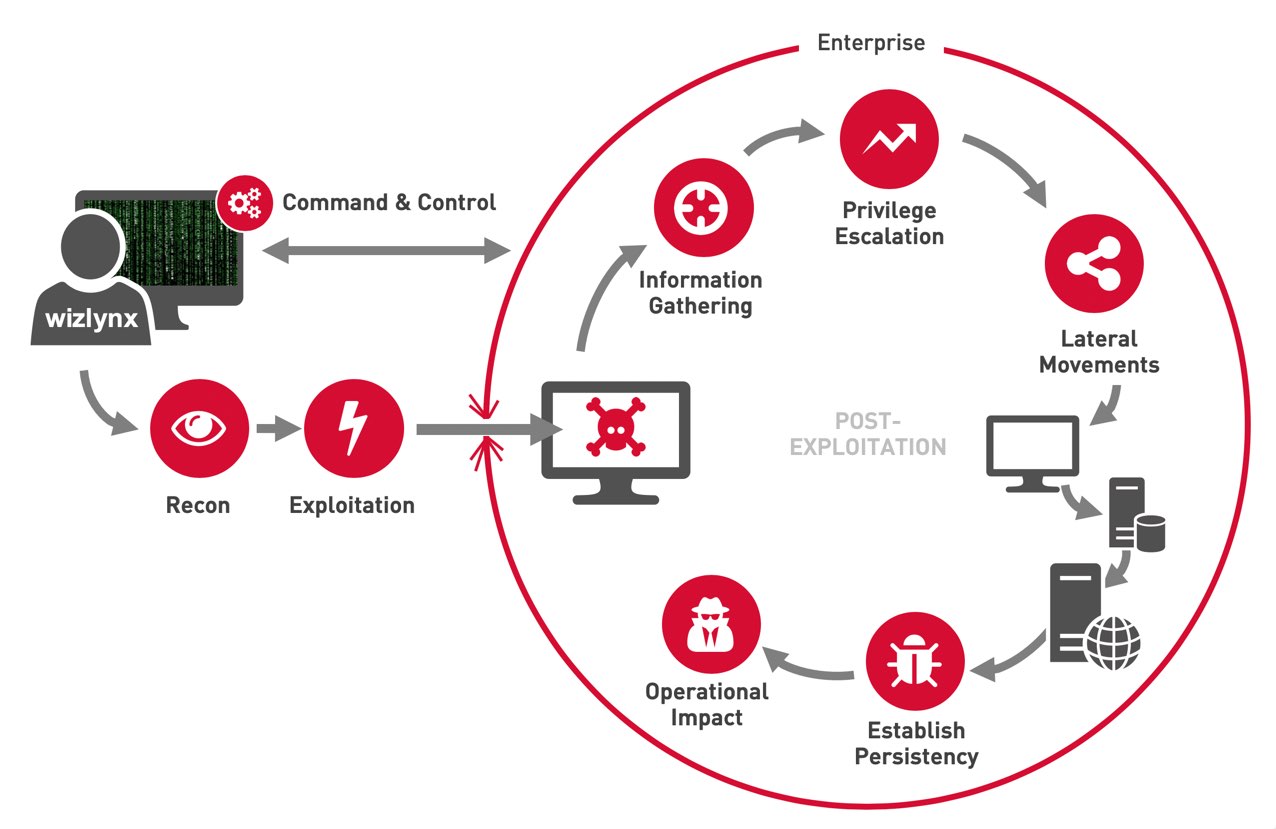

每個步驟又細分為多個分步驟,代表執行攻擊的流程,如下所示:

最終報告將載列所有調查結果,然後根據資訊科技和網絡安全國際標準對比優、缺點。我們會對識別的弱點進行評估,同時提出相應的建議和補救措施,並根據相關風險等級進行排序。

向您匯報評估結果時,我們將對最終報告進行討論。報告包含對已執行的紅隊行動作出之全面、簡明的執行摘要。此外,報告將詳細闡述所有評估結果,並提供相應證據及未來安全措施建議。

儘管紅隊行動側重於進攻,但最終會被用作提高安全性的工具。我們將組織一個由所有必要方代表參與的研討會,討論紅隊行動及評估結果。

研討會的主要目標是檢討紅隊的所有行動。針對藍隊未能偵測的行動,我們將了解偵測機制及程序失效的原因,以總結經驗教訓及制定改進措施。

威聯的安全顧問和滲透測試員均持有網絡安全和滲透測試行業最具含金量的資質證書,例如:SANS/GIAC GPEN、GWAPT、GCIH、GMOB、OSCP、CEH、CISSP、CISA等。