- Soluciones

- Nosotros

- Responsabilidad Social

- News

- Contacto

Servicios de Seguridad

Las aplicaciones Web son un componente central para casi todas las empresas. Se utilizan por diversas razones y, muy a menudo, capturan, manejan, almacenan y transmiten datos sensibles (información comercial confidencial, datos de recursos humanos, información financiera, etc.).

El alto valor de los datos a los que se accede a través de aplicaciones web aumenta su valor como objetivo, por lo que es muy recomendable realizar evaluaciones periódicas.

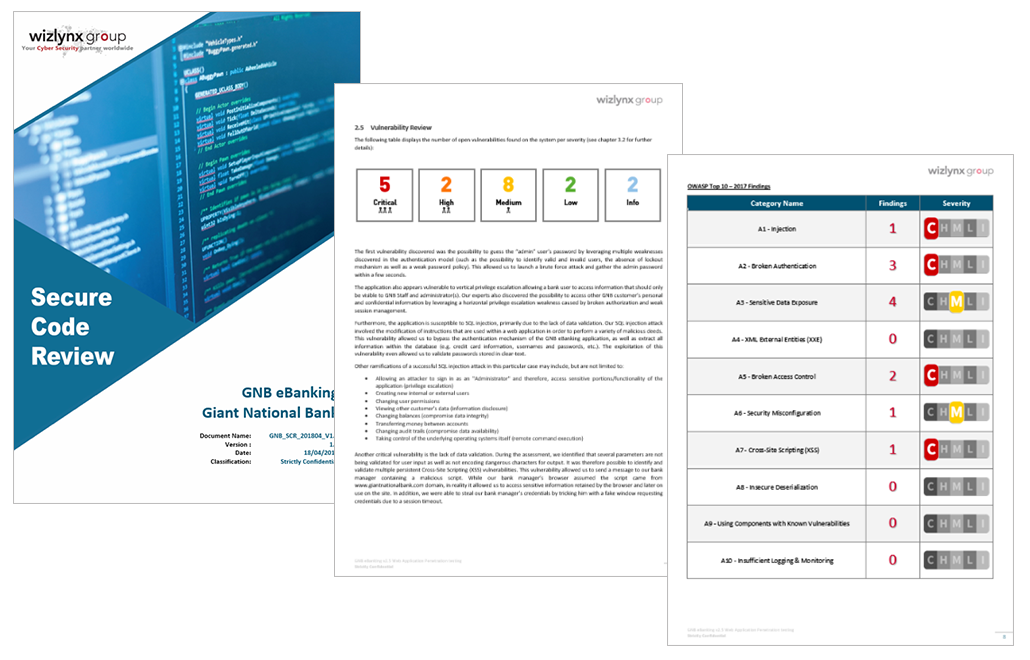

Nuestro equipo utiliza una metodología híbrida, compuesta de pruebas automatizadas y manuales, para evaluar el código fuente de sus aplicaciones Web Java, PHP y.NET con el fin de identificar las vulnerabilidades antes que los ciberdelincuentes. Nuestras evaluaciones también incluyen una fase de explotación, lo que permite a nuestros clientes comprender mejor los riesgos que plantea cada vulnerabilidad.

Nuestros servicios son realizados por analistas de ciberseguridad y desarrolladores altamente cualificados y con amplia experiencia, tanto en defensa como en delitos.

Nuestras Revisiones de Código Seguro pueden ser complementadas con una prueba de penetración de aplicaciones web para una detección profunda de vulnerabilidades.

Todos los resultados se documentarán en un informe final, y luego se compararán con un perfil de fortalezas/debilidades en comparación con los estándares internacionales de seguridad informática y cibernética. Las debilidades identificadas serán evaluadas y complementadas con recomendaciones y acciones de remediación, así como priorizadas de acuerdo con el riesgo asociado. El informe final será discutido durante una presentación con usted. El informe incluirá un resumen exhaustivo y significativo a nivel ejecutivo de la auditoría de seguridad o prueba de penetración ejecutada. Además, incluirá todos los resultados detallados con sus respectivas pruebas y recomendaciones para futuras medidas de seguridad.

Los consultores de seguridad y evaluadores de penetración de wizlynx group tienen las certificaciones más reconocidas en la industria de seguridad cibernética y pruebas de penetración, tales como: GIAC GPEN, GWAPT, GCIH, GMOB, CREST CRT, OSCP, CEH, CISSP, CISA y más!